Zwei-Faktor-Authentifizierung: So schützen Sie Ihre Accounts

Die Zwei-Faktor-Authentifizierung (2FA) ist ein Sicherheitsverfahren, das den Zugriff auf ein Konto zusätzlich zum Passwort durch einen zweiten Identitätsnachweis absichert, zum Beispiel durch einen Code auf dem Smartphone. Dadurch wird der Schutz vor unbefugtem Zugriff erheblich erhöht, selbst wenn das Passwort in falsche Hände gerät.

Was ist die Zwei-Faktor-Authentifizierung (2FA)?

Die Zwei-Faktor-Authentifizierung kombiniert zwei unterschiedliche und voneinander unabhängige Komponenten zur Identifizierung eines berechtigten Anwenders. Ein simples Alltagsbeispiel für diese Zwei-Wege-Authentifizierung begegnet uns tagtäglich am Geldautomaten oder an manchen Supermarktkassen: Um Geld abzuheben oder im Supermarkt zu bezahlen, sind stets zwei Komponenten nötig: PIN (bzw. Unterschrift) und EC-Karte. Nur wenn beide korrekt kombiniert vorliegen, ist die Zwei-Faktor-Authentifizierung erfolgreich. Das gleiche Prinzip kann auch zur Absicherung von E-Mail-Accounts, Konten in Onlineshops oder auf anderen großen Webportalen zum Tragen kommen.

Doch leider wird im Web immer noch eine überwältigende Mehrheit der Accounts mit nur einer Komponente geschützt: Für den Log-in in einen E-Mail-Account, bei Cloud-Diensten oder Onlineshops reicht für gewöhnlich ein Passwort. Haben sie dieses erbeutet, bekommen Hackerinnen und Hacker schnell Zugriff auf sensible E-Mails, Kontodaten oder persönliche Dateien. Um das zu verhindern, führen immer mehr Anbieter wie Dropbox, Google oder Amazon die Zwei-Faktor-Authentifizierung für ihren jeweiligen Dienst als zusätzliche Sicherheitsmaßnahme ein. Dieses Verfahren kann ganz unterschiedlich ausfallen, da verschiedene Komponenten für eine solche zweistufige Authentifizierung kombiniert werden können.

- Mit KI schneller zur perfekten E-Mail: schreiben, übersetzen, umformulieren

- Aus Deutschland – DSGVO-konform & sicher

- Nur bei IONOS: Eigene Domain inklusive

Wie funktioniert eine Zwei-Faktor-Authentifizierung?

Die für den Zugriff notwendigen Komponenten bzw. Faktoren können vielfältig sein. Die wichtigsten und am weitesten verbreiteten Faktoren für eine Zwei-Wege-Authentifizierung sind:

- Token oder Zugangskarten

- PINs (Persönliche Identifikationsnummern)

- TANs (Transaktionsnummern)

- Passwörter

- Biometrische Charakteristika (z. B. Fingerabdruck, Stimme oder Iris)

All diese Faktoren setzen für die Identifizierung einer berechtigten Person etwas voraus, das diese entweder weiß, besitzt oder das untrennbar mit ihr verbunden ist („Wissen“, „Haben“, „Sein“). Das Beispiel Bankautomat zeigt, dass im Alltag vorwiegend Tokens mit einem der anderen Faktoren kombiniert werden. Dieses Verfahren hat den entscheidenden Nachteil, dass auch berechtigte Personen das Token immer mit sich führen müssen – was in unachtsamen Momenten (also z. B. der Falscheingabe) dazu führen kann, dass sie trotzdem keinen Zugriff bekommen.

Aus diesem Grund werden für Zwei-Faktor-Authentifizierungen im WWW vermehrt Verfahren zur Identifizierung berechtigter Anwender verwendet, die ohne klassische Tokens auskommen oder zumindest das Verlustrisiko minimieren: In der Regel wird neben einem Passwort vom System ein automatischer Code generiert. Dieser wird als sogenanntes One-Time-Passwort (OTP) bezeichnet). Der berechtigte Anwender bekommt das OTP auf sein Smartphone geschickt – entweder via SMS, Mail oder über eine spezielle Authenticator-App. So wird sichergestellt, dass nur die Person Zugang bekommt, die im Besitz dieses zusätzlichen Sicherheitscodes ist. Der Vorteil: Der Code ist nur einmal gültig und verliert nach einer bestimmten Zeit automatisch seine Gültigkeit.

Man kann zwei Hauptarten von Einmalpasswörtern unterscheiden: TOTP (Time-based One-Time Password) sind zeitbasiert und generieren alle 30 Sekunden einen neuen Code, unabhängig davon, ob er verwendet wurde oder nicht. HOTP (HMAC-based One-Time Password) hingegen sind zählerbasiert und erzeugen bei Anforderung jedes Mal einen neuen Code, der so lange gültig bleibt, bis er genutzt wird.

Die Zwei-Faktor-Authentifizierung ohne Token oder Zugangskarte hat darüber hinaus den Vorteil, dass auch sekundäre Empfangsmethoden für den Sicherheitscode festgelegt werden können: Ist z. B. kein Zugriff auf die App möglich, lässt sich festlegen, dass alternativ eine SMS verschickt wird oder der berechtigte Anwender einen Anruf mit automatischer Durchsage des Codes bekommt.

Warum ist eine Zwei-Faktor-Authentifizierung wichtig?

Eine hundertprozentige Sicherheit für einen Account ist bekanntlich niemals gewährleistet – warum also die Mühe machen und eine Zwei-Faktor-Authentifizierung überhaupt einrichten? Die Antwort liegt auf der Hand: Die 2FA fügt dem Identifikationsprozess eine zusätzliche Stufe hinzu – gewissermaßen eine zweite Hürde, die Unbefugte erst einmal überwinden müssen. Mehr noch: Nahezu alle gängigen Phishing-Attacken scheitern an einer solchen Zwei-Faktor-Authentifizierung.

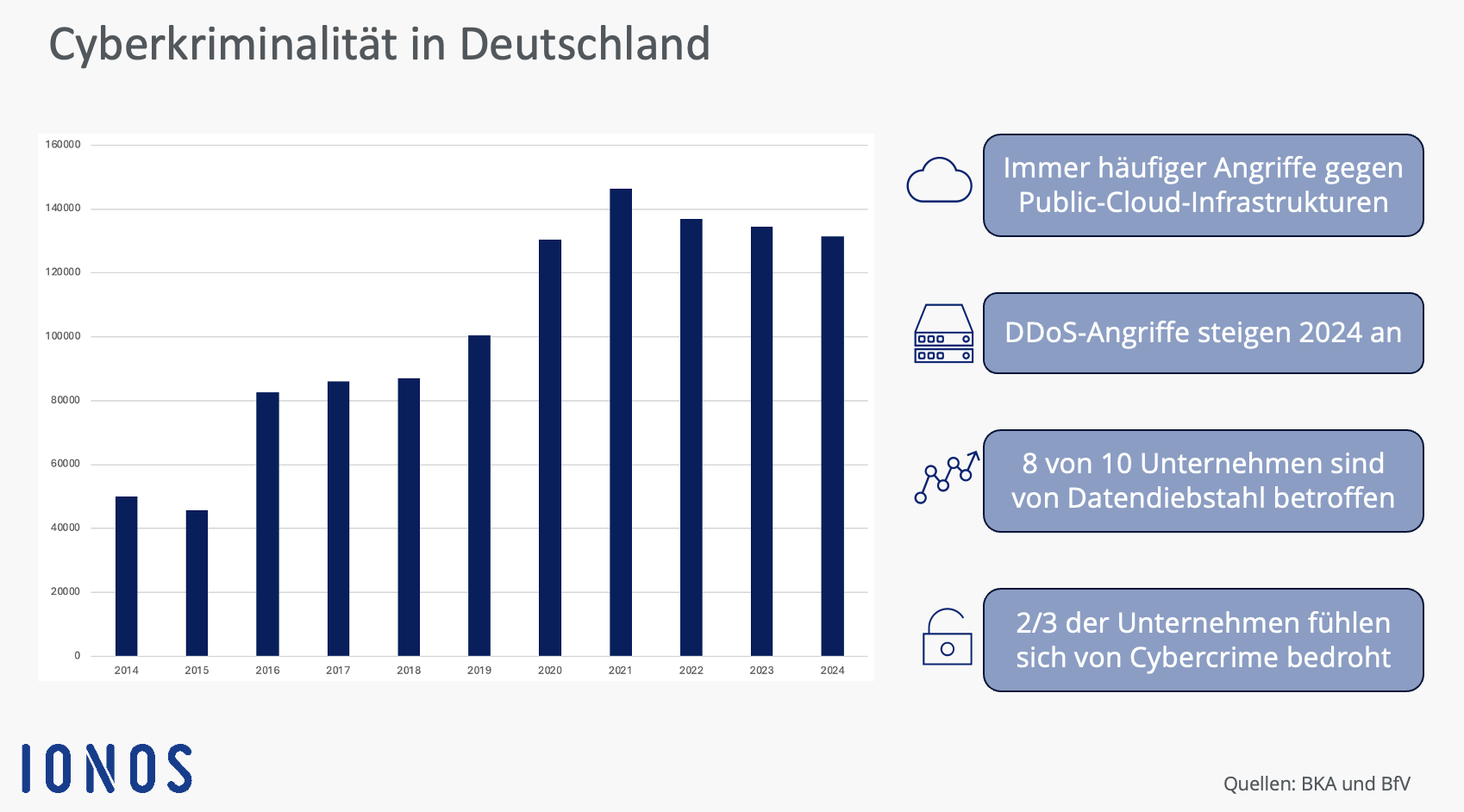

Die Zahlen von Cyberkriminalität sind auf konstant hohem Niveau. Besonders die bereits erwähnten Phishing-Angriffe, aber auch Identitätsdiebstahl und Kontoübernahmen betreffen immer mehr Privatpersonen und Unternehmen. Angreifende nutzen dabei oft gestohlene Zugangsdaten oder wenig sichere Passwörter, um sensible Informationen zu erlangen. Genau hier setzt die Zwei-Faktor-Authentifizierung an: Sie bietet eine zusätzliche Sicherheitsebene, die es erheblich erschwert, selbst bei bekanntem Passwort auf ein Konto zuzugreifen. 2FA ist deshalb kein „Nice-to-have“, sondern ein unverzichtbarer Schutz vor Identitätsdiebstahl und weiteren Cyberverbrechen.

Hat die Zwei-Faktor-Authentifizierung auch Nachteile?

Der höhere Sicherheitsstandard durch eine Zwei-Faktor-Authentifizierung bringt überwiegend Vorteile mit sich. Dementsprechend rät auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) zu einem solchen Mechanismus im IT-Grundschutz-Kompendium. Für Anwendende besteht bei Unachtsamkeit oder Systemausfällen allerdings das Risiko, selbst ausgesperrt zu werden, denn die zweistufige Authentifizierung bringt nicht nur für potenzielle Hackerinnen und Hacker, sondern auch für den berechtigten User selbst eine weitere Hürde ins Spiel. Da die Zwei-Wege-Authentifizierung zur Absicherung von Accounts im Web im Regelfall über eine Kombination der Bereiche „Wissen“ (Passwort etc.) und „Haben“ (Mobiltelefon, zu dem der Sicherheitscode geschickt wird) geschieht, führt beispielsweise ein Verlust des Smartphones zum (zeitweisen) Ausschluss des berechtigten Anwenders. Auch technische Probleme mit den Authentifizierungs-Apps lassen sich nicht vollständig ausschließen.

Glücklicherweise gibt es für solche Fälle bei den meisten Diensten einen „doppelten Boden“ bzw. die Möglichkeit, eine Wiederherstellungsoption anzugeben, z. B. eine Ersatznummer, an die der Authentifizierungscode alternativ geschickt werden kann. Auch ein Notfallcode zum Notieren oder Ausdrucken oder Ersatz-E-Mail-Adressen werden mitunter erfragt, um den Zugriff auf das Konto im Fall der Fälle wiederherzustellen. Dementsprechend relativiert sich dieser scheinbare Nachteil weitgehend. Man sollte bei der Einrichtung nur darauf achten, die Absicherungsmaßnahmen auch in Anspruch zu nehmen – sofern Sie optional und nicht ohnehin verbindlich sind – und die Informationen für den Notfallzugang sorgfältig zu dokumentieren. Das mindert das Risiko immens, sich selbst auszusperren.

- Geplante Viren-Scans

- Automatische Backups, einfache Wiederherstellung

Welche 2FA-Methoden und -Werkzeuge gibt es?

Es gibt verschiedene Methoden und Werkzeuge, um Zwei-Faktor-Authentifizierung (2FA) umzusetzen. Eine der gängigsten Varianten ist die Nutzung einer Authenticator App, die zeitbasierte Einmalpasswörter (TOTP) generiert. Diese Apps funktionieren auch ohne Internetverbindung und bieten ein gutes Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit.

Eine weitere Methode ist die Verifizierung per SMS, bei der ein Code an das Mobiltelefon gesendet wird. Diese Methode ist zwar bequem, gilt jedoch als weniger sicher, da SMS abgefangen oder umgeleitet werden können. Hardware-Token, wie etwa USB-Sticks mit Sicherheitsschlüssel, stellen eine sehr sichere, wenn auch kostenintensivere und weniger benutzerfreundliche Möglichkeit dar. Einige Dienste bieten zusätzlich Push-Benachrichtigungen an, bei denen Nutzende einen Anmeldeversuch auf dem Smartphone aktiv bestätigen müssen. Die Wahl der Methode hängt oft vom gewünschten Sicherheitsniveau und der verfügbaren Technik ab. Insgesamt gilt: Je stärker der zweite Faktor vom Passwort getrennt ist, desto sicherer ist das Verfahren.

Im Folgenden finden Sie eine Liste der gängigsten und meistgenutzten Authenticator-Apps:

- Google Authenticator

- Microsoft Authenticator

- Authy

- FreeOTP

- LastPass Authenticator

IONOS Mail: Zwei-Faktor-Authentifizierung einrichten

Um 2FA für Ihr IONOS Mail-Konto einzurichten, haben Sie zwei komfortable Möglichkeiten: über eine gängige Authenticator-App oder direkt über die IONOS Mobile App.

Einrichtung mit einer Authenticator-App

Die Einrichtung einer Authenticator-App für Ihr IONOS-Mail-Konto erfolgt in wenigen Schritten:

- Laden Sie eine der hier gelisteten Authenticator-Apps oder eine Authenticator-App Ihrer Wahl auf Ihr Smartphone.

- Loggen Sie sich dann in Ihr IONOS-Konto über den Webbrowser ein.

- Navigieren Sie zu “Mein Konto” > “Login & Kontosicherheit” > “Bestätigung in zwei Schritten (2-Faktor-Authentifizierung)” und wählen Sie dort die Option zur Einrichtung per Authenticator-App.

- Scannen Sie den angezeigten QR-Code mit der App.

- Anschließend geben Sie den generierten 6-stelligen Code zur Bestätigung ein.

Nun ist die 2FA für Ihr Konto dauerhaft aktiv.

Einrichtung über die IONOS Mobile App

Alternativ können Sie die offizielle IONOS Mobile App nutzen, die für Android und iOS erhältlich ist. Sobald die Einrichtung abgeschlossen ist, erhalten Sie bei jeder Anmeldung in Ihrem IONOS-Konto eine Push-Benachrichtigung auf Ihr Smartphone zur Freigabe. Eine ausführliche Schritt-für-Schritt-Anleitung finden Sie im IONOS Hilfe-Center.

IONOS bietet Microsoft 365 und Google Workspace mit integrierter Zwei-Faktor-Authentifizierung – für eine sichere und DSGVO-konforme Kommunikation in Ihrem Unternehmen.