SPF-Record verstehen und Check durchführen

Um als Empfängerin oder Empfänger einer E-Mail festzustellen, ob betreffende Mail tatsächlich vom deklarierten Absendenden stammt, kann das Sender Policy Framework (SPF) genutzt werden. Hiermit prüfen Mailserver die Echtheit von Absenderadressen. Anhand des SPF-Records können Sie dies nachvollziehen.

Das Problem: Ist der Absender „echt“?

Theoretisch ist die Prüfung eingehender E-Mails einfach: Der empfangende Mailserver kennt ja die Domain des Absenders. Beispiel: Wenn eine E-Mail von hans.muster@gmx.com eingeht, dann kann der Empfangende die IP-Adresse von gmx.com prüfen. Diese lautet 213.165.64.8 – zu finden im Mail-Header, ebenso wie die IP-Adresse des Absendenden.

Jedoch verwendet kein größeres Unternehmen nur einen einzigen Mailserver. Der Mailprovider gmx.com beispielsweise nutzt mehr als ein halbes Dutzend verschiedener Server. Hinzu kommt, dass viele größere Provider auf spezialisierte Mail-Filter-Server (z. B. mailchannels.com) zurückgreifen, um zu verhindern, dass über ihr System Spam-Mails versendet werden. Beim Empfangenden erscheint in diesem Fall die IP-Adresse des Mail-Filter-Servers und nicht diejenige des eigentlichen Absendenden.

Die Lösung: SPF (Sender Policy Framework)

SPF ist die Abkürzung von „Sender Policy Framework“. Mit der Methode können Mailserver überprüfen, ob eine Mail, die sie empfangen, tatsächlich vom deklarierten Host-Server stammt. Dieser SPF-Record-Check wird vollautomatisch im Hintergrund durchgeführt; als Endanwenderin oder Endanwender bemerken Sie davon nichts.

Vereinfacht ausgedrückt legt das SPF fest, welche Mailserver für die Domain Mails versenden dürfen. Die Mailserver werden dabei über ihren Namen oder ihre IP-Adresse identifiziert.

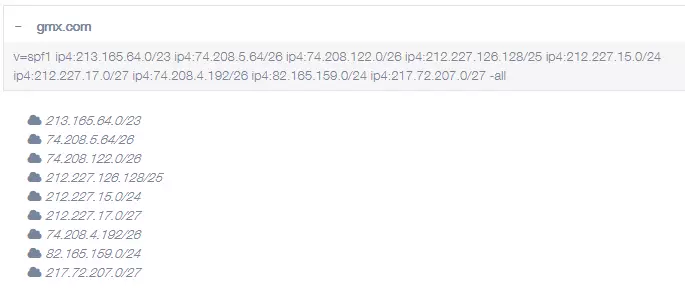

Beispiel: Eine Mail vom Absender hans.muster@gmx.com darf nur über eine der folgenden IP-Adressen gesendet werden:213.165.64.0, 74.208.5.64, 74.208.122.0, 212.227.126.128, 212.227.15.0, 212.227.17.0, 74.208.4.192, 82.165.159.0, 217.72.207.0. Im SPF-Eintrag der Domain gmx.com sind also diese IP-Adressen aufgelistet. Der empfangende Mailserver kann nun prüfen, ob die IP-Adresse, die er im Header der Mail liest, auf dieser Liste steht oder nicht.

Die Liste der autorisierten Mailserver wird auf dem Nameserver (DNS) der sendenden Domain – in unserem Beispiel gmx.com – hinterlegt und kann dort von jedem empfangenden Mailserver abgerufen werden.

- Mit KI schneller zur perfekten E-Mail: schreiben, übersetzen, umformulieren

- Aus Deutschland – DSGVO-konform & sicher

- Nur bei IONOS: Eigene Domain inklusive

Was ist der SPF-Eintrag?

Der SPF-Record wird als DNS-Record in der Domänenzone des zuständigen DNS (Namenservers) der Domain eingetragen, und zwar als TXT-Record. Der Eintrag enthält eine Liste der IP-Adressen, von denen Mails dieser Domain versendet werden dürfen. Hinzu kommen weitere Einträge, z. B. für die oben erwähnten Mail-Filter-Server, die eine Mail durchlaufen muss, bevor sie den Weg zum Empfänger findet. Solche „Zwischenstationen“ werden oft mit der include-Anweisung eingetragen. Nachstehend finden Sie eine Erläuterung der gebräuchlichsten Parameter des SPF-Records:

| Code | Bedeutung |

|---|---|

| v | Version des Records; v=SPF1 kennzeichnet die aktuell gültige Version. |

| ip4 | IP-Adresse; „IP4“ ist die Bezeichnung für die wohlbekannte Form der IP-Adresse. Daneben gibt es die neuen IP6-Adressen, die jedoch noch weniger verbreitet sind. |

| -all | Alle anderen hier nicht aufgeführten Sendenden sind nicht autorisiert und sollen abgewiesen werden. |

| include | Gibt weitere Domains an, deren SPF-Eintrag ebenfalls abgerufen werden soll. |

Neben dem oben aufgeführten -all gibt es noch die Version mit der Tilde: ~all. Diese teilt mit, dass alle anderen Absenderinnen und Absender zwar nicht autorisiert sind, aber trotzdem akzeptiert werden sollen. Diese „Soft Fail“-Deklaration wurde ursprünglich zu Testzwecken eingeführt, ist aber heute bei verschiedenen Hosting-Providern im Gebrauch.

Beispiel: Der SPF-Eintrag von gmx.com

Sie nutzen IONOS E-Mail-Postfächer und möchten einen SPF-Eintrag zu Ihrer Domain erstellen? Im IONOS Hilfe-Center erfahren Sie, wie Sie bei IONOS einen SPF-Record erstellen.

Den SPF-Check durchführen (SPF-Eintrag prüfen)

Ob Ihre E-Mail tatsächlich mit einem SPF-Eintrag verifiziert ist, können Sie am einfachsten mit dem Tool von mxtoolbox prüfen:

- Senden Sie eine E-Mail an ping@tools.mxtoolbox.com.

- Nach kurzer Zeit erhalten Sie eine Antwortmail von abuse@mxtoolbox.com.

- Diese Mail gibt Ihnen ein erstes Feedback sowie einen Link zu den ausführlichen Resultaten.

Beachten Sie, dass es bis zu 24 Stunden dauern kann, bis ein SPF-Record aktiv ist. Wenn der SPF Record-Check einen Fehler meldet, wiederholen Sie den Test am nächsten Tag.

Sie können den SPF-Eintrag auch direkt in der gesendeten Mail prüfen:

- Senden Sie eine E-Mail an sich selbst.

- Öffnen Sie die Mail und schauen Sie sich den Mail-Header (Kopfzeile) bzw. den Quelltext an. Je nach Mail-Client erfolgt dies über das Menü „Ansicht“ oder über das Kontextmenü (rechte Maustaste).

- Der SPF-Eintrag ist mit „Received-SPF“ gekennzeichnet.

Wenn Sie noch keinen E-Mail-Server besitzen, können Sie bei IONOS einen eigenen E-Mail-Server hosten. Dank höchster Sicherheitsstandards sowie SSL-Zertifikat sind Ihre E-Mails jederzeit bestmöglich gegen unbefugte Zugriffe geschützt.

Was bringt der SPF-Record? Vorteile und Nachteile

Der SPF-Record wird von immer mehr Internet-Serviceprovidern aus Sicherheitsgründen als zwingend vorausgesetzt. Dies bedeutet, dass E-Mails vom empfangenden Mailserver ohne entsprechende Autorisierung Empfängerinnen und Empfängern entweder gar nicht oder nur mit einer Warnung („unsicher“) ausgeliefert werden.

Der größte Vorteil des SPF-Records liegt in seiner einfachen Implementierung: Ein simpler TXT-Record genügt. Dieser kann in den meisten Fällen vom Serviceprovider automatisch erzeugt werden.

So wichtig der SPF-Record auch ist: Man darf seine Schutzwirkung nicht überschätzen.

- SPF schützt nicht vor Spoofing. Ein Betrügender kann trotz SPF einen falschen Absendernamen im Mail anzeigen.

- SPF verbessert nicht die Reputation des Absendenden. Auch ein Spammer kann SPF verwenden.

- SPF schützt nicht vor einem unautorisierten Mail-Sender. Wenn jemand unautorisiert über Ihren Mailserver sendet, greift SPF nicht.

Üblicherweise wird der SPF-Record in Verbindung mit weiteren Sicherheitsmechanismen eingesetzt, insbesondere mit DKIM und DMARC.