Was ist LDAP: Definition und Erklärung

LDAP wurde als Anwendungs- und Zugriffsprotokoll für Verzeichnisdienstanbieter entwickelt. Mit dem LDAP-Protokoll lassen sich in verteilten Verzeichnisdiensten Daten, Informationen und Elemente in großem Umfang suchen, ändern oder authentifizieren und die Kommunikation mit Verzeichnisdatenbanken verwalten.

- DSGVO-konform & sicher gehostet in Deutschland

- Produktivität steigern – weniger Aufwand, mehr Output

- Direkt im Browser starten – ohne Installation

LDAP-Protocol: Definition

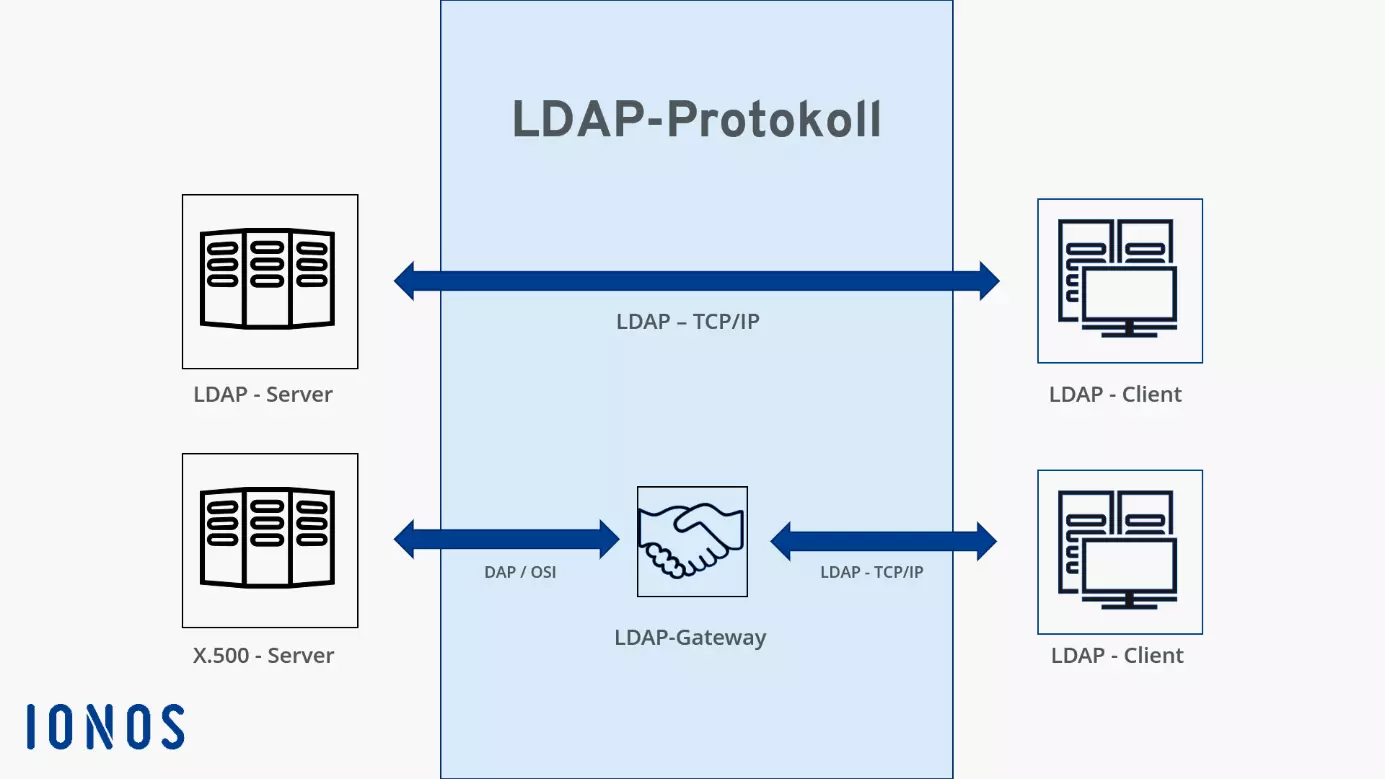

LDAP, ausgeschrieben „Lightweight Directory Access Protocol“, gehört zur Gruppe der Netzwerkprotokolle und kommt als standardisiertes Zugriffsprotokoll für Abfragen und Änderungen gemäß Client-Server-Modell in verteilten, zentralen Verzeichnisdiensten zum Einsatz. Oft wird in diesem Zusammenhang auch vom LDAP-Server gesprochen, wenn Verzeichnis-Server über das LDAP-Protokoll kommunizieren. Das „Lightweight“ rührt daher, dass es als leichtgewichtige Variante des nach X.500 spezifizierten DAP-Zugriffsprotokolls (Directory Access Protocol) gilt. Da DAP zu komplex für effektive Implementierung in großen Unternehmen mit umfassenden Benutzerdaten ist, kommt in der Praxis oft LDAP zum Einsatz.

LDAP setzt auf einem TCP/IP-Protokollstapel auf und lässt sich flexibel für jedes Verzeichnissystem nutzen. Für den Transport von Daten kann es TCP- und UDP-Ports verwenden. Besonders verbreitet ist es in Bereichen und Industrien, die große Mengen an Daten und Informationen verarbeiten und verwalten müssen, z. B. Telekommunikation, Luftfahrt, IT, Hardware- und Software-Entwicklung. Als Standard-Ports für Datentransfers dienen Port 389 für ungesicherte Datenübertragungen und Port 636 für TLS-verschlüsselte Datentransfers.

Wie funktioniert LDAP?

Um zu verstehen, wie LDAP funktioniert, gilt es zu verstehen, welche Rolle es für LDAP-Verzeichnisdienste spielt. Mit zunehmender Digitalisierung sind Unternehmen darauf angewiesen, Daten effizient zu verarbeiten und zu organisieren. Um sie übersichtlich zu strukturieren und ohne Aufwand abzufragen oder zu ändern, kommen Verzeichnisdienste zum Einsatz. In diesen werden Informationen und Attribute zu verschiedenen Objekten wie Benutzer, Hardware, Anwendungen, Arbeitsplätze oder Anmeldedaten in einer hierarchischen Baumstruktur namens DIT (Directory Information Tree) organisiert.

LDAP kommt als Kommunikationsmittel für LDAP-Verzeichnisse und LDAP-Server zum Einsatz, um in einem komplexen Verzeichnisdienst effizient Attribute zu suchen, zu ändern oder zu authentifizieren. Über den LDAP-Server bzw. ein LDAP-Gateway greifen LDAP-Clients auf das betreffende Verzeichnis zu. Bei einem LDAP-Server handelt es sich in der Regel um einen Directory-Server, dessen Datenaufbau den LDAP-Vorgaben entspricht und der über das aktuelle LDAP-Protokoll Version 3 (Stand: Februar 2022) Datentransfers ausführt.

LDAP-Verwendungszwecke im Überblick

Wichtige und häufige Aufgaben und Verwendungszwecke von LDAP sind:

- Zentrale Speicherung/Authentifizierung/Autorisierung von Nutzerdaten und Kennwörtern

- Einfügen von Einträgen und Vorgängen in die Verzeichnis-Datenbank

- Authentifizieren oder binden von Sitzungen

- Ändern, Suchen, Vergleichen, Erweitern oder Löschen von Verzeichniseinträgen

- Schemata durchsuchen

- Aufgeben von Anfragen

- Entbinden von Vorgängen

Aufbau von LDAP-Verzeichnissen

LDAP-Konfigurationen nutzen für Verzeichnisse und Datenaufbau eine genormte, hierarchische Baumstruktur (DIT), die sich auf viele Server verteilen kann. Die Normung erfolgt über das jeweilige Schema aus Objektklassen und ihren Attributen. Die Baumhierarchie wiederum gliedert bzw. verzweigt sich wie folgt in verschiedene repräsentative politische, geografische oder organisatorische Ebenen:

- Stammverzeichnis (Wurzel/Root)

- Länder

- Organisationen

- Organisationseinheiten

- Personen

- Einzelpersonen (Individuen, Ressourcen)

Das LDAP-Verzeichnis kann auf LDAP-Servern als nachgebildete Komplettversion vorliegen, die Änderungen am Original synchronisiert. Abfragen im Verzeichnis laufen über LDAP-Server, auch Directory System Agent (DSA) genannt, die Anfragen an weitere DSA-Server verteilen können, Nutzern jedoch eine schnelle, effizient abstrahierte Antwort garantieren.

LDAP nutzt einen objektorientierten Programmieransatz, wozu Objekte, Klassen, Vererbung und damit einhergehende Polymorphie zählen. Ein eigenständiger LDAP-Verzeichniseintrag (LDAP-Objekt) setzt sich aus Attributen und der obligatorischen Objektbezeichnung „Distinguished Name“ zusammen. Der Aufbau des Distinguished Name ähnelt Dateinamenkonventionen und verhindert identische Objekte auf einer Ebene. Attribute, aus denen sich ein Objekt zusammensetzt, haben jeweils einen spezifischen Typ, der durch Kürzel wie cn (common name), st (state) oder sn (surname) gekennzeichnet wird. Zudem können Attribute je nach Typ ein- oder mehrwertig sein. Während es Containerobjekte gibt, die Objekte enthalten, verzweigen sich die Enden einer Baumhierarchie in einzelne Blattobjekte (Objekte).

Das Protokoll nutzt spezifische Zugriffsabläufe, die dem LDAP-Server über die bind-Direktive und einen Distinguished Name (DN) mitteilen, wer auf das Verzeichnis Zugriff nimmt. Per BaseDN lässt sich definieren, welche Verzeichnisebenen für die Suche in Frage kommen, z. B. über Spezifikationen wie base (dieses Objekt), sub (dieses und alle Objekte darunter) oder one (die Ebene unter dem BaseDN). Suchabfragen werden von Endnutzern in der Regel nicht manuell, sondern über LDAP-fähige Programme (z. B. Outlook) durchgeführt. Wer wiederum Zugriff nehmen darf, wird durch den jeweiligen Verzeichnisdienst kontrolliert.

Zusammenhang zwischen LDAP und Active Directory

LDAP ist neben Kerberos, SMB und DNS eines der vier zentralen Standardprotokolle, die in Microsofts Active Directory für nahtlose Kommunikation und Datentransfers sorgen. Das Active Directory wurde für den Einsatz als Verzeichnisdienst in Exchange Servern mit LDAP-Unterstützung entwickelt, um einheitliche Anfragen an Active-Directory-Verzeichnisse zu ermöglichen und Dienste auf LDAP-Basis in die AD-Umgebung zu integrieren.

Active Directory ist ein leistungsstarker, relativ gut skalierbarer Verzeichnisdienst für große Unternehmen mit mehreren Tausend Mitarbeitern und konzentriert sich auf Windows-Strukturen. Das LDAP Protocol wiederum bietet aufgrund der Linux/Unix-Umgebung und Open-Source-Kompatibilität mehr Flexibilität und Erweiterbarkeit für große Implementierungen mit verzweigter Benutzer-Community. Aus diesem Grund kommen LDAP und LDAP-Server auch in Industriebereichen wie dem Mobilfunk oder der Luftfahrt zum Einsatz, in denen mehrere Millionen Authentifizierungsanfragen von Nutzern verarbeitet werden.

Anwendungsbereiche des LDAP-Protokolls

Anwendungsfälle, in denen sich der Einsatz von LDAP lohnt, sind u. a.:

- Benutzer- und Systemverwaltung

- Zuordnung von Protokollen und RFCs

- NIS-/Boot-Informationen

- Verwaltung von DNS-Zonendaten und Mountpoints

- Organisation von Aliasen (E-Mail) und DHCP-Servern

Besonders verbreitet ist LDAP vor allem in Bereichen, die auf umfassende Adress-Abfragen und Benutzer-Authentifizierungen angewiesen sind. Dazu zählen:

- Adressbücher: Verwaltungs-Software-Lösungen für digitale Kontakt-/Adressbücher wie Mozilla Thunderbird, Microsoft Outlook oder Apple Kontakte

- Nutzerverwaltung: Verzeichnisdienste zur Benutzerverwaltung wie Apple Open Directory, Microsoft Active Directory oder NetlQ eDirectory

- Authentifizierung: Programmierschnittstellen zur Benutzer-Authentifizierung wie PAM

- Nutzerdatenverwaltung: Organisation/Verwaltung von Nutzerdaten in POP/IMAP/SMTP-Servern oder in Datenbanksystemen und Mailservern wie qmail, sendmail oder exim

- Systeme zur Dokumentverwaltung: Legitimierung von anfragenden Nutzern oder Generierung von Telefonbüchern wie bei Multifunktionsdruckern, AntiSpam-Lösungen, VoIP, WebProxy oder NetScaler

LDAP: Vorteile im Überblick

LDAP ermöglicht optimierte Authentifizierung, Autorisierung und eine effiziente Suche nach Adress- und Nutzerdaten. Aufgrund seiner vielen Vorteile für Unternehmen dient LDAP als Industriestandard, den die meisten Software-Produkte unterstützen. Die Hauptvorteile liegen in schnellen Abfragen und Verbindungen, einer schlanken Abfragesprache und dem übersichtlich strukturierten Protokoll. Der Zugriff auf Daten sowie ihr Auslesen in LDAP-fähigen Verzeichnisdiensten erfolgt dank nicht normalisierter Datenspeicherung zügig. Das macht sich vor allem in Bereichen mit vielen kleinen, nicht stark untergliederten Dateneinträgen bemerkbar.

Auch für regelmäßige Abfragen in großen Datenbeständen oder für die verteilte Speicherung von Daten bietet LDAP viel Zeitersparnis und leistungsstarke Datenstrukturen, u. a. durch serverweit verteilte Verzeichnisdienste, gekoppelte Verzeichnis-Replikationen für den Abgleich von Daten und zuverlässige Hochverfügbarkeit. Mit der SSL/TLS-gesicherten LDAP-Variante LDAPS ist zudem eine Verschlüsselung von Sender- und Empfängerdaten und somit eine zertifikatsgestützte Authentifizierung garantiert. Durch den Aufbau einer SSL/TLS-Verbindung wird der Datenaustausch zusätzlich vor Manipulation und Datendiebstahl geschützt.

- Mit KI schneller zur perfekten E-Mail: schreiben, übersetzen, umformulieren

- Aus Deutschland – DSGVO-konform & sicher

- Nur bei IONOS: Eigene Domain inklusive