Sicherheitssoftware – Gut beraten durchs Netz

Wer ungeschützt im Internet surft, der begibt sich in ein wahres Minenfeld. An jeder Ecke lauern Gefahren der unterschiedlichsten Art. Das kann ein Krimineller sein, der sich Zugang zum WLAN verschafft und darüber illegale Inhalte hoch- und / oder runterlädt. Das kann aber auch eine Website sein, die regelrecht von Viren verseucht ist und das eigene Gerät allein beim Betreten mit einer wahren Flut an Schadprogrammen außer Gefecht setzt.

Deshalb gilt: Im Internet sollte man auf alles vorbereitet und für jedweden Fall bestmöglich gewappnet sein. Nicht immer sind die Gefahren jedoch leicht ersichtlich, weshalb sich Verbraucher mit vielen Fragen rund um die Risiken im Netz aber auch um einen wirksamen Schutz vor eben jenen Bedrohungen konfrontiert sehen: Was ist Sicherheitssoftware? Wie funktioniert Sicherheitssoftware? Und welche Anwendungen werden dringend benötigt?

Was ist Sicherheitssoftware?

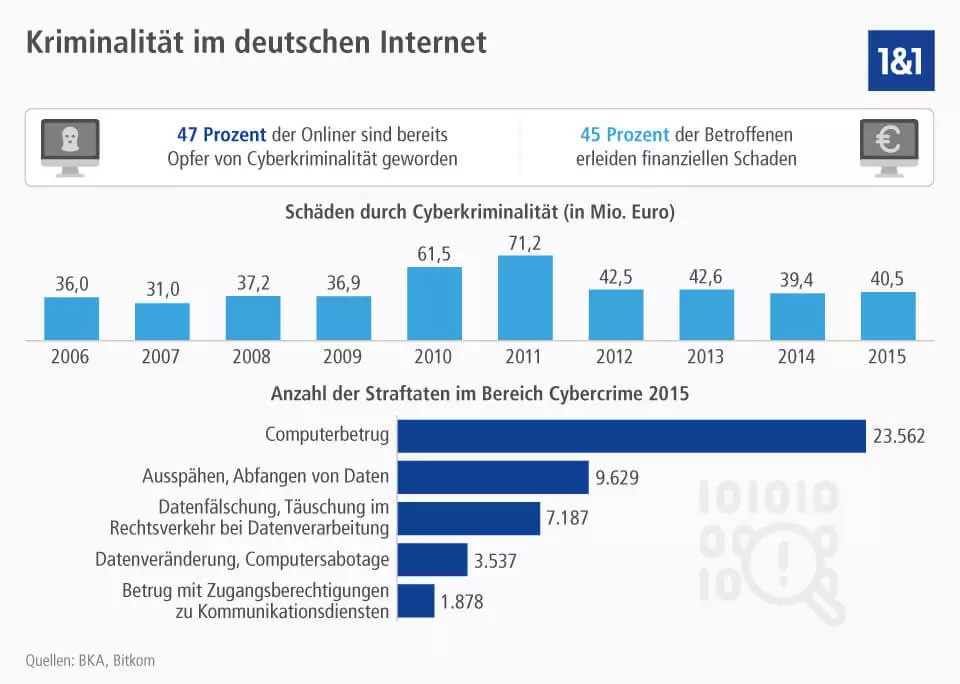

Diese Frage lässt sich scheinbar leicht beantworten: Sicherheitssoftware sorgt dafür, dass Schädlinge und Kriminelle draußen bleiben und das eigene System durchwegs einwandfrei funktioniert. Sie schafft also eine sichere digitale Umgebung. Und diese ist auch dringend notwendig, wie eine Untersuchung von BKA und Bitcom zeigt:

Hier können Sie die Infografik zur Internetkriminalität in Deutschland herunterladen.

Ganz so einfach machen es sich die Experten in diesem Feld allerdings nicht. Denn die definieren Sicherheitssoftware ebenfalls nach ihrem Einsatzgebiet beziehungsweise dem sogenannten Sicherheitsziel. Das bedeutet, dass Sicherheitssoftware stets auf ein bestimmtes Anwendungsgebiet ausgelegt ist: Authentizität, Autorisierung, Abrechenbarkeit, Integrität, Vertraulichkeit, Verfügbarkeit, Verbindlichkeit / Nicht-Leugbarkeit oder Anonymisierung und Pseudonymisierung. Während es ratsam ist, sich Gedanken zu jedem einzelnen Sicherheitsziel zu machen, spielen manche im alltäglichen Leben eine wichtigere Rolle als andere. Nicht für jeden Anwender ist jedes Feld gleichermaßen relevant.

Eine große Bedeutung hat in jedem Fall die Authentizität, unter der die Echtheit und Überprüfbarkeit ebenso zu verstehen ist wie die Vertrauenswürdigkeit. Das eine schließt das andere nicht aus. Stellt sich z.B. eine Software als Original heraus, das von einem namhaften Unternehmen herausgegeben wurde, so gewinnt der Nutzer augenblicklich Vertrauen. Schließlich hat er es mit einer vertrauenswürdigen Quelle zu tun, deren Software bedenkenlos installiert und genutzt werden kann.

Im Fall der Autorisierung haben die meisten Personen ein Bild von einem großen Unternehmen im Kopf, in dem jeder Mitarbeiter gewisse Rechte am PC oder Notebook hat und diese von der IT und der Chefetage entsprechend festgelegt und vergeben werden. Doch auch im Privaten ist die Autorisierung ein Mittel, das der Sicherheit im Netz dient. Zugangsberechtigungen oder schlichtweg Passwörter sind hier das Zauberwort.

Auch die Anonymisierung spielt eine zunehmend wichtigere Rolle beim Surfen im Internet. Gerade der NSA-Skandal hat gezeigt, wie stark selbst unbedarfte Nutzer im Internet ausgespäht werden. Während sich die Politik nach einem ersten Aufbrausen relativ unbeeindruckt und inaktiv zeigt, müssen Nutzer selbst aktiv werden, um ihre Privatsphäre zu schützen.

Bereits die Nutzung eines Nicknames in Foren statt des echten Namens ist eine gewisse Form der Anonymisierung. Andere User setzen auf die Privatsphäreeinstellungen ihres Browsers, um anonym zu surfen. Einige sitzen dabei dem Irrtum auf, dass sie auf diese Weise nicht nachverfolgt werden können. Die Privatsphäreeinstellungen erlauben allerdings ausschließlich das anonyme Surfen am PC, sodass kein anderer Nutzer nachverfolgen kann, auf welchen Seiten der anonym Surfende unterwegs war. In den Logs des Serviceproviders tauchen die besuchten Seiten dennoch auf. Eine Anonymisierung kann nur über Tools erfolgen, die diese explizit zur Verfügung stellen

Was nur wenigen bewusst ist, ist, dass unter anderem auch Contentfilter, wie z.B. Kindersicherungen, oder Software, die die korrekte Funktionsweise von Sicherheitssoftware und anderen Anwendungen überprüft und sicherstellt selbst wiederum in den Bereich der Sicherheitssoftware fällt. Im Prinzip sind Schutzprogramme also dann doch wiederum all das, das den ordnungsgemäßen Betrieb eines IT-Systems garantiert.

Das richtige Sicherheitsprogramm wählen

Ein Nutzer sollte ausführliche Überlegungen dazu anstellen, welche Sicherheitsziele ihn betreffen und im Hinblick auf welche Ziele er überhaupt etwas tun kann oder tun möchte, ehe die Suche nach geeigneter Sicherheitssoftware beginnt.

Beim Blick auf den Markt fällt schnell auf, dass zahlreiche Softwarepakete existieren, die mehrere der gesteckten Sicherheitsziele bedienen möchten. So kommt ein Antivirenprogramm häufig im Doppelpack mit einer Firewall oder einem Anonymisierungstool. Andere Hersteller und Nutzer schwören auf ein Schutzprogramm je Anwendungsbereich und die logische Kombination dieser Tools. Das ist alles legitim und eine Sache, die der jeweilige Nutzer gemäß seinem Bedarf anpassen sollte.

Die beiden bekanntesten und verbreitetsten Schutzprogramme für sicheres Surfen sind gewiss die Antivirenprogramme und die Firewalls. Bei diesen beiden Anwendungen erkennt man bereits, dass bestimmte Komponenten gut Hand in Hand arbeiten, weshalb gerade Firewalls und Antivirenprogramme häufig in einem Sicherheitspaket angeboten werden. Setzt man auf einzelne Komponenten statt auf ein Komplettpaket, sollten Firewall und Antivirenprogramm gut aufeinander abgestimmt werden.

Denn abgesehen von der Verschlüsselung des Routers, die von Experten dringend empfohlen wird, ist die Firewall die erste Barriere, die ein Hacker überwinden muss, wenn er sich Zugang zu einem geschützten Netzwerk verschaffen möchte. Eine starke Firewall bietet zahlreiche Optionen zur Konfiguration. Denn nicht alles, das ins Netzwerk rein möchte, sollte ausgesperrt werden. Und umgekehrt müssen viele Anwendungen aus dem Netzwerk auf das Internet zugreifen können, um ordnungsgemäß zu funktionieren. Gerade da ein Netzwerk heutzutage aus vielen Teilen, wie PC, Notebook, Drucker, Tablet oder gar Smart-TV, besteht, ist es umso wichtiger, die Firewall übersichtlich pflegen zu können. Gerät für Gerät und Programm für Programm sollte deshalb verwaltet werden.

Um den Basisschutz abzurunden, ist ein gutes Antivirenprogramm Pflicht. Dieses sorgt dafür, dass eingehende Zugriffe, z.B. heruntergeladene Dateien, eingegangene E-Mails, etc., auf Sicherheit geprüft werden. Zahlreiche Antivirenprogramme stehen in ihrer Grundversion kostenfrei zur Verfügung. Einen umfassenden Schutz und Support sowie zahlreiche erweiterte Funktionen bieten aber insbesondere die kostenpflichtigen Versionen.

Ein gutes Antivirenprogramm vermag es, Hunderttausende von Bedrohungen abzuwehren, und warnt vor potenziellen Gefahren. Es lässt sich so konfigurieren, dass es je nach Wunsch regelmäßig – am besten täglich – Scans der Festplatte(n) durchführt und dabei nicht nur auf Bedrohungen, sondern auch veraltete Software hinweist.

Sicherheitssysteme, die mitdenken

Gerade der letzte Punkt spielt bei der rasanten Entwicklung, die die digitale Welt durchlebt, eine ganz entscheidende Rolle. Auch wenn sich ein Nutzer gewissenhaft mit Sicherheit im Internet, Schutzprogrammen und damit verbundenen Aspekten auseinandersetzt, hat dieses Gebiet längst Dimensionen angenommen, mit denen insbesondere private Nutzer regelrecht überfordert sind. Für einen Laien ist es nahezu unmöglich, sich im Dschungel der Sicherheitssoftware und der Gefahren, die diese abwehren, zurechtzufinden. Täglich werden die Angriffsformen ausgefeilter und die Schadsoftware komplexer.

Schutzprogramme, die mitdenken, sind daher unerlässlich. Sie überprüfen den PC auf Software, die einem Update unterzogen werden muss, scannen nach vorheriger Konfiguration selbständig auf Viren und andere Schadsoftware und aktualisieren sich stets mit den neuesten Daten zu Viren und Trojanern. Der Nutzer muss in diesem Fall nach einer erstmaligen Einstellung nicht mehr viel selbst übernehmen. Eine gelegentliche Kontrolle reicht bei einem guten Antivirenprogramm in Kombination mit Firewall aus. Eine Verschlüsselung ist, einmal etabliert, ebenfalls relativ pflegeleicht. Und selbst das Back-up zur Sicherung aller Daten kann automatisiert werden – oder fällt auf regelmäßiger Basis mit ebenso reichlich wenig Aufwand manuell an.

Diese Automatisierung der Sicherheitsprogramme ist in der heutigen Zeit unerlässlich, denn die digitale Welt nimmt täglich weitläufigere Formen an. Experten vom BSI weisen dabei auch auf die Vernetzung einzelner Komponenten hin, die eine wachsende Gefahr darstellen. Konkret bedeutet dies: Ist ein Netzwerk nicht ausreichend gesichert, so kann sich ein Krimineller durchaus in das Smartphone seines Opfers hacken und sich darüber am mit dem Smartphone verbundenen oder gar synchronisierten Computer zu schaffen machen. Man bedenke, wozu ein ungesichertes Netzwerk führen mag, wenn in sehr naher Zukunft auch Autos und Smart Homes an dieses Netz angeschlossen sind.

Immer up-to-date und auf Zack

Dieser Gedankengang führt zu einem wichtigen Punkt, der an anderer Stelle bereits kurz erwähnt wurde: aktuelle Software. Eine gute Sicherheitssoftware funktioniert nur dann wie sie funktionieren soll, wenn auch die Umgebung, in der sie arbeitet, intakt ist. Sowohl das Betriebssystem als auch die weitere Software sollte deshalb stets auf die neueste Version geupdatet sein. Je älter die Software-Version, desto größer die Angriffsfläche. Allein schon aus dem simplen Grund, dass Viren und andere Schädlinge nicht immer per E-Mail verschickt werden. Es ist also nicht das aktive Öffnen eines infizierten Anhangs nötig, um sich einen Schädling einzufangen. Auch Websites können sabotiert werden und zu wahren Malware-Schleudern mutieren.

Schnell bauen sich mit Viren verseuchte Pop-ups, Werbebanner und Co. auf, die selbst der beste Adblocker nicht verhindern kann. Und gerade animierte Website-Inhalte sind aufgrund ihres Programmcodes prädestiniert für Angriffe von Hackern. Die Kriminellen schleusen über diese vom Website-Betreiber gut gemeinten Elemente Schädlinge auf fremde Systeme und richten damit teils immensen Schaden an.

Weshalb die neuesten Updates auch für die Sicherheitssoftware dringend nötig sind, ist damit ebenfalls schnell erklärt: Hacker entwickeln stets neue Möglichkeiten, ihren Opfern Schaden zuzufügen. Mit jedem Update lernen die Schutzprogramme dazu und werden vom Hersteller darauf ausgelegt, die neuen Bedrohungen abzuwehren.

Die Kehrseite der Sicherheitsprogramme

Sieht man einmal davon ab, dass der Nutzer Gefahren gegenüber stets aufmerksam sein sollte, hat Sicherheitssoftware auch eine Kehrseite. Nur weil Schutzprogramme aktiv sind, ist ein System nicht unantastbar. Sich völlig in Sicherheit zu wiegen, ist deshalb ebenso fehl am Platz wie Panik zu schieben.

Die Bedrohungen nehmen allerdings Tag für Tag zu. WLAN-Netzwerke lassen sich mit Ausstattung für rund 15 Euro und ausreichend Wissen über kurz oder lang hacken. Passwörter können geknackt werden. Und auch Firewall, Antivirenprogramme und Co. sind nicht allwissend und alleskönnend. Trotz regelmäßiger Updates kann Sicherheitssoftware versagen. Das liegt mitunter darin begründet, dass die Sicherheitsindustrie nur auf Gefahren reagieren kann, die ihr bekannt sind. Besteht eine Sicherheitslücke, kann das Unternehmen diese erst schließen, wenn es davon weiß – im schlimmsten Fall, wenn ein Hacker Erfolg hatte.

Auch Antivirenprogramme können nur auf Schädlinge reagieren, für die sie „ausgebildet“ wurden. Ist ein Schädling brandneu, kommt es durchaus vor, dass der Hersteller die nötigen Abwehrmaßnahmen erst noch erstellen muss. Bis zu diesem Update hat der Kriminelle hinter dem Schädling also durchaus gute Chancen, einige Opfer zu infizieren.

Sicherheitssoftware hat – wie jedes andere System ebenfalls – ihre Schwachstellen. Doch vermag es eine clevere Kombination aus Schutzprogrammen den meisten Gefahren der digitalen Welt Herr zu werden. Ein Mindestbestand an Sicherheitssoftware ist für jeden Nutzer daher ein absolutes Muss. Andernfalls kann es nicht nur ärgerlich werden, sondern auch sehr, sehr teuer.