SFTP – SSH File Transfer Protocol

SFTP ist ein sicheres Netzwerkprotokoll zum Übertragen, Verwalten und Speichern von Dateien über verschlüsselte Verbindungen. Es basiert auf dem SSH-Protokoll und schützt Daten vor unbefugtem Zugriff während der Übertragung. Im Gegensatz zu herkömmlichem FTP sorgt SFTP für eine vollständig verschlüsselte Kommunikation.

- 100 % Enterprise-Hardware

- Konfigurierbare Hardware-Ausstattung

- ISO-zertifizierte Rechenzentren

Was ist SFTP?

SFTP steht für SSH oder Secure File Transfer Protocol (FTP) und ist ein sicheres Verfahren zum Übertragen von Dateien über das Internet oder ein lokales Netzwerk. Es basiert auf dem Übertragungsprotokoll SSH, der „Secure Shell“. Dieses Protokoll sorgt für eine sichere Authentifizierung der Kommunikationspartner. Dadurch werden sowohl die übertragenen Daten als auch die Zugangsdaten vor unbefugtem Zugriff geschützt. Im Gegensatz zum herkömmlichen FTP, bei dem Daten im Klartext gesendet werden, sorgt SFTP dafür, dass alle Informationen verschlüsselt übermittelt werden.

Eingesetzt wird SFTP überall dort, wo sensible Daten sicher übertragen werden müssen, also beispielsweise in folgenden Fällen:

- Austausch von Dateien zwischen Servern

- Backups von Websites

- Verwaltung von Webhosting-Projekten

Nutzerinnen und Nutzer können über ein SFTP-Programm auf ihren Server zugreifen, Dateien hochladen, herunterladen, umbenennen oder löschen. Da SFTP über Port 22 läuft, den auch SSH verwendet, ist keine separate Firewall-Konfiguration nötig. Außerdem unterstützt das Protokoll moderne Authentifizierungsmethoden wie SSH-Schlüssel, die eine noch höhere Sicherheit bieten als einfache Passwörter.

Wie funktioniert SFTP?

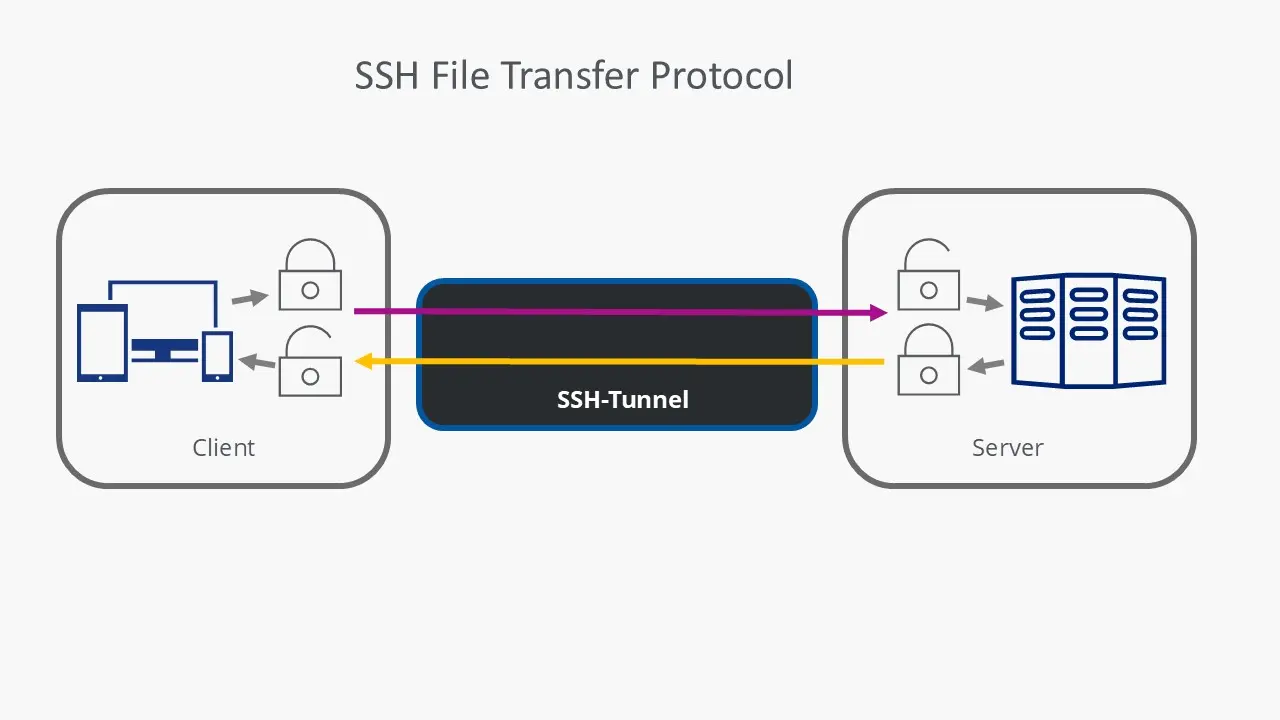

Voraussetzung für eine funktionierende Verbindung mit dem SSH File Transfer Protocol ist ein SSH-Zugang auf dem Server des Hosters. Damit stehen dort die Zugangsdaten für den SFTP-User bereit: Serveradresse, Nutzername und Passwort. In dem vom Client verwendeten (S)FTP-Programm werden diese Daten eingetragen. Beim ersten Verbindungsaufbau wird der Schlüssel zur Verifizierung angezeigt und im FTP-Programm für die künftige Nutzung hinterlegt. Damit authentifiziert sich der Client bei jedem Verbindungsaufbau beim Server. Wenn sich eine Seite oder eben ein Hacker bzw. eine Hackerin in dieser Kommunikation ohne oder mit fehlerhaftem Schlüssel „ausweist“, wird die Verbindung sofort abgebrochen.

Zwischen Client und Server sowie auf dem Weg zurück besteht der sogenannte SSH-Tunnel, über den die Authentifizierung und die Datenübertragung vollzogen werden. Dieser Tunnel ist durchgehend verschlüsselt, sodass keine angreifende Person auf irgendwelche Daten zugreifen kann. Somit kommen die Daten unverändert bei der Empfängerin bzw. dem Empfänger an. Startet ein Hacker bzw. eine Hackerin dennoch den Versuch, Daten auf diesem Übertragungsweg zu verändern, erkennt SSH diese Manipulation und trennt unmittelbar die Verbindung.

Die Datenübertragung mit dem SSH File Transfer Protocol schützt somit vor:

- Änderungen der IP-Adresse eines Datenpakets, auch als IP-Spoofing bezeichnet

- Umleitungen des ursprünglich angesprochenen Rechnernamens auf die IP-Adresse eines Hackers (DNS-Spoofing)

- Abhören von Zugangsdaten im Klartext durch Angreifende

- Manipulation der übertragenen Daten durch Angreifende

SFTP schützt Benutzerinnen und Benutzer nicht vor dem sorglosen Umgang mit Nutzerdaten und Schlüsseln!

Verwendung des SSH File Transfer Protocols

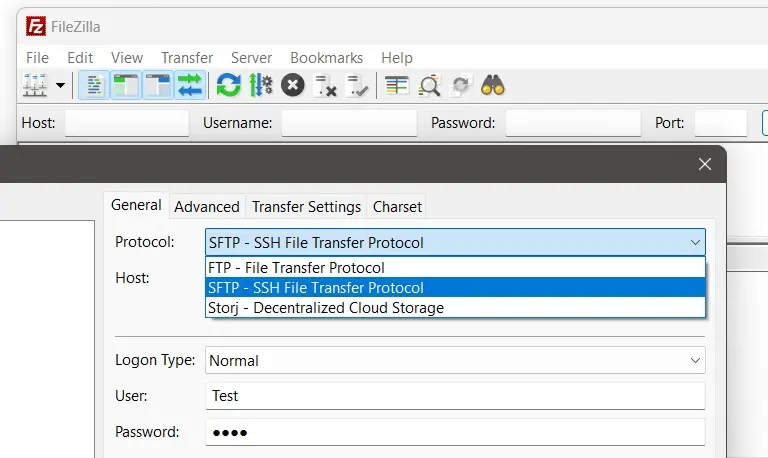

Im (S)FTP-Programm wird das Protokoll in dem Bereich ausgewählt, in dem die Zugangsdaten eingetragen werden. Bei der unten abgebildeten Client-Anwendung FileZilla ist das der sogenannte Server-Manager. In den meisten Fällen ist es nicht nötig, einen Port anzugeben, da dieser bei ausgewähltem SFTP automatisch auf 22 gesetzt wird.

Beim ersten Versuch, eine Verbindung mit dem SSH File Transfer Protocol aufzubauen, erhält der SFTP-Client eine Meldung, die den SSH-Sicherheitsstandard widerspiegelt. Prüfen Sie noch einmal die Richtigkeit der Serveradresse. Dass der korrekte Port 22 verwendet wird, ist am ebenfalls vorhandenen Eintrag für den Server zu erkennen: home….-data.host:22. Mit dem Haken in der Checkbox „Diesem Server immer vertrauen, diesen Schlüssel speichern“ und einem Klick auf den Button „OK“ werden die Verbindungsdaten abgespeichert und die verschlüsselte Verbindung aufgebaut.

Eine erneute Abfrage dieser Angaben erfolgt beim nächsten Verbindungsaufbau nicht, da sich der SFTP-Client mit dem nur einmal existierenden Schlüssel am SFTP-Server identifiziert. Diese digitale Signatur verschlüsselt alle Übertragungen, einschließlich der Login-Daten zum Verbindungsaufbau. Meldungen im Statusfenster des FTP-Programms informieren über den Fortschritt des Down- oder Uploads.

Was ist der Unterschied zwischen SFTP und FTP?

Der wesentliche Unterschied besteht darin, dass die Authentifizierung und der gesamte Datenverkehr zwischen Client und Server bei der SFTP-Übertragung verschlüsselt sind. Selbst wenn es Angreifenden gelingt, Daten abzugreifen, sind diese für sie nicht verwendbar. Auf manipulierte Anmeldedaten oder Angriffsversuche reagiert das SSH File Transfer Protocol mit Verbindungsabbruch. Kurz zusammengefasst gibt es folgende Unterschiede zwischen FTP und SFTP:

| FTP | SFTP | |

|---|---|---|

| Anzahl der benutzten Kanäle | 2 separate | 1 |

| Verschlüsselungs-Standard | Keiner | SSH-basierte Verschlüsselung |

| Verschlüsselung der Authentifizierung | ✗ | ✓ |

| Verschlüsselung der Datenübertragung | ✗ | ✓ |

| Angriffsmöglichkeiten (Mitlesen, Angriff) | ✓ | ✗ |

Diese technische Sicherheit der kryptografischen Übertragung sollte sowohl auf Seiten des Clients als auch von Seiten des Server-Anbieters mit weiteren Sicherheitsfeatures noch gesteigert werden. Das betrifft beispielsweise Entscheidungen zum geografischen Standort und der physischen Sicherheit der SFTP-Server sowie zur geschützten Datenablage bei zugreifenden Clients. Jede Sorglosigkeit im Umgang mit Daten wird meist früher oder später bestraft.