Greylisting: Funktionsweise und Vorteile für sicheren E-Mail-Verkehr

Beim Greylisting (zu Deutsch: „auf die graue Liste setzen“) handelt es sich um eine effektive Methode zur Unterdrückung des Versands von Spam-E-Mails. Das Greylisting läuft auf dem Mailserver des E-Mail-Empfangenden ab und erfordert keinerlei Konfiguration durch die absendende oder empfangende Person.

Wo kommt Greylisting zum Einsatz?

Im Gegensatz zu Spam-Filtern zielt das Greylisting darauf ab, die Zustellung offensichtlichen Spams zu unterbinden. Da das Greylisting auf einem simplen Vorgang basiert, ist es in der Ausführung ressourcenschonend und passt hervorragend in moderne Sicherheitsarchitekturen wie Zero Trust oder Defense in Depth. Greylisting wird vor allem eingesetzt, um den illegitimen Massenversand von Spam-Mails zu bekämpfen. Bei „Unsolicited Bulk E-Mail“ (UBE) handelt es sich um nicht personalisierte, massenhaft versandte E-Mails. Oft kommen hierbei Archive eingekaufter oder gestohlener E-Mail-Adressen zum Einsatz.

Für gewöhnlich erfolgt der Versand von gekaperten Rechnern argloser Nutzerinnen und Nutzer aus. In ferngesteuerten Botnets verbunden, werden diese Rechner dazu eingesetzt, massenhaft Spam zu versenden. In der Regel kommen bei diesen Spam-Wellen gespoofte E-Mail-Absenderadressen zum Einsatz.

Nicht geeignet ist Greylisting für die Bekämpfung von „Unsolicited Commercial E-Mail“ (UCE). Dabei handelt es sich um einzeln versandte, oftmals personalisierte E-Mails von tatsächlichen Unternehmen oder Geschäftspersonen. Zur Bekämpfung dieser Art von Spam werden stattdessen inhaltsbasierte Filter und Blacklisting eingesetzt.

- Professioneller Daten- und Sicherheitsschutz

- E-Mail-Verschlüsselung mit SSL/TLS

- Top-Virenschutz dank Firewalls und Spamfilter

- Tägliche Backups, tägliche Absicherung

Wie funktioniert Greylisting?

Die Idee des Greylistings basiert darauf, potenzielle Spam-E-Mails im Prozess der Zustellung auszusortieren. Schauen wir uns an, wie das Verfahren des E-Mail-Versands genau funktioniert.

E-Mail-Übertragung einfach erklärt

Um eine E-Mail zu verschicken, kommt das Simple Mail Transfer Protocol (SMTP) zum Einsatz. Prinzipiell folgt eine über das Internet versandte E-Mail dem folgenden Weg:

- Die absendende Person verfasst eine E-Mail mit ihrem Mail User Agent (MUA). Dabei kann es sich um ein lokal installiertes Mailprogramm oder eine Webmail-Oberfläche handeln.

- Um die E-Mail zu versenden, baut der Mail User Agent eine SMTP-Verbindung zum Mail Transfer Agent (MTA) des Absendenden auf. Dabei handelt es sich um eine Software auf dem SMTP-Server, die E-Mails entgegennimmt und weiterleitet.

- Der Mail Transfer Agent der Absenderin bzw. des Absenders leitet die E-Mail an den Mail Transfer Agent der empfangenden Person weiter. Nimmt dieser Agent die E-Mail an, wird sie im Postfach des Empfängers bzw. der Empfängerin bereitgestellt.

- Wenn die empfangende Person ihr lokales Postfach über IMAP oder POP3 synchronisiert, wird die E-Mail als neue Nachricht angezeigt.

Eingriffspunkt des Greylistings

Das Greylisting erfolgt im dritten Schritt – wenn der Mail Transfer Agent der empfangenden Person die E-Mail entgegennimmt. Drei Daten sind dem empfangenden MTA vor Annahme der kompletten E-Mail bekannt:

- Die IP-Adresse des sendenden Mailservers

- Die E-Mail-Adresse des bzw. der Absendenden, via SMTP-

MAIL FROM-Kommando - Die E-Mail-Adresse(n) des/der Empfänger(s), via SMTP-

RCPT TO-Kommando

Da diese Daten für den Mail Transfer Agent vor der eigentlichen Nachricht einsehbar sind, werden sie auch als „Umschlagdaten“ bezeichnet. Der Mail Transfer Agent vermerkt die Umschlagdaten jeder eingehenden E-Mail in einer Liste, der sogenannten Greylist. Hier ein beispielhafter Eintrag in der Greylist:

| IP-Adresse | Absendende Person | Empfangende Person |

|---|---|---|

| 192.0.2.3 | anne@example.com

|

lars@example.net

|

- Personalisierte E-Mail-Adresse

- Zugriff auf E-Mails immer und überall

- Höchste Sicherheitsstandards

Erster und zweiter Zustellversuch

Tritt eine Kombination von Umschlagdaten zum ersten Mal auf, weist der Mail Transfer Agent die E-Mail zunächst ab. Dabei wird ein Fehlercode zurückgeliefert, der anzeigt, es sei ein technisches Problem aufgetreten. Der absendende Mail Transfer Agent wird aufgefordert, die Zustellung der E-Mail nach einer gewissen Wartezeit erneut zu versuchen.

Ein legitimer und standardkonformer Mail Transfer Agent wird dieser Bitte nachkommen und die Weiterleitung der E-Mail später noch einmal versuchen. Bei einem erneuten Zustellversuch sind die Umschlagdaten bereits in der Greylist enthalten; die E-Mail wird zugestellt.

Demgegenüber meldet sich ein illegitim sendender Mail Transfer Agent in der Regel nicht noch einmal. Und genau an diesem Punkt greift die Spamschutz-Funktion des Greylistings: Da der zweite Zustellversuch nicht erfolgt, wird die Spam-E-Mail nie zugestellt. Die dadurch beschützte empfangende Person bekommt davon nichts mit. Eine sehr elegante Variante, sich von lästigem Spam zu befreien.

Greylisting: Ablauf im Detail

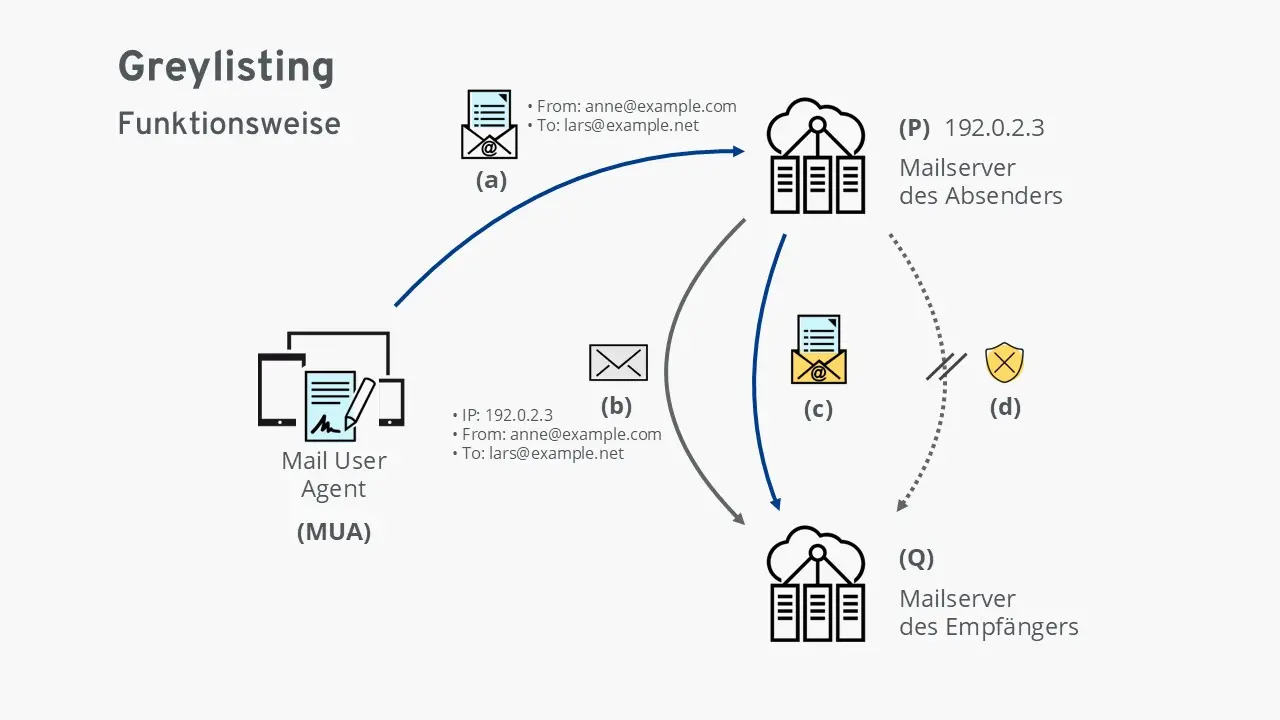

(a) Der Mail User Agent (MUA) übergibt eine E-Mail an den Mailserver der absendenden Person (P).

(b) Der Mailserver der absendenden Person (P) reicht die E-Mail an den Mailserver des bzw. der Empfangenden (Q) weiter. Dieser überprüft die Umschlagdaten der E-Mail: IP-Adresse des sendenden Servers sowie die beteiligten E-Mail-Adressen. Ist die Kombination dieser drei Daten dem Mailserver des Empfängers bzw. der Empfängerin (Q) noch nicht untergekommen, lehnt der Server den Empfang der E-Mail mit Hinweis auf einen technischen Fehler zunächst ab. Der Mailserver des bzw. der Empfangenden (Q) vermerkt die Umschlagdaten in einer Tabelle; die E-Mail wird „greylisted“.

(c) Handelt es sich um eine legitim versandte E-Mail, versucht der Mailserver der absendenden Person (P) nach einer Wartezeit erneut, die E-Mail zu versenden. Da die Umschlagdaten dem Mailserver des Empfängers bzw. der Empfängerin (Q) nun bereits bekannt sind, stellt dieser die E-Mail zu. Optional werden die Umschlagdaten in die Whitelist des Mailservers aufgenommen. In diesem Fall werden künftig eingehende E-Mails mit denselben Umschlagdaten ohne Verzögerung zugestellt.

(d) Handelt es sich um eine illegitim versandte E-Mail, kommt es normalerweise nicht zu einem weiteren Zustellversuch. In diesem Fall erfüllt das Greylisting seinen Zweck als Mittel zur Spambekämpfung; die illegitime E-Mail wird nie zugestellt.

Greylisting als Teil eines umfassenden Spamschutzes

Greylisting wird für gewöhnlich in Kombination mit anderen Spam-Bekämpfungstechnologien eingesetzt. Per Sender Policy Framework (SPF), DomainKeys Identified Mail (DKIM) und Domain-based Message Authentication Reporting and Conformance (DMARC) wird der E-Mail-Verkehr gegenüber geläufigen Formen des Missbrauchs abgesichert.

Kombination von Greylisting und anderen Methoden

Besonders gut funktioniert Greylisting im Verbund mit den verwandten Techniken Whitelisting und Blacklisting. Schauen wir uns beispielhaft den zeitlichen Verlauf der Zustellversuche auf dem empfangenden Mailserver an:

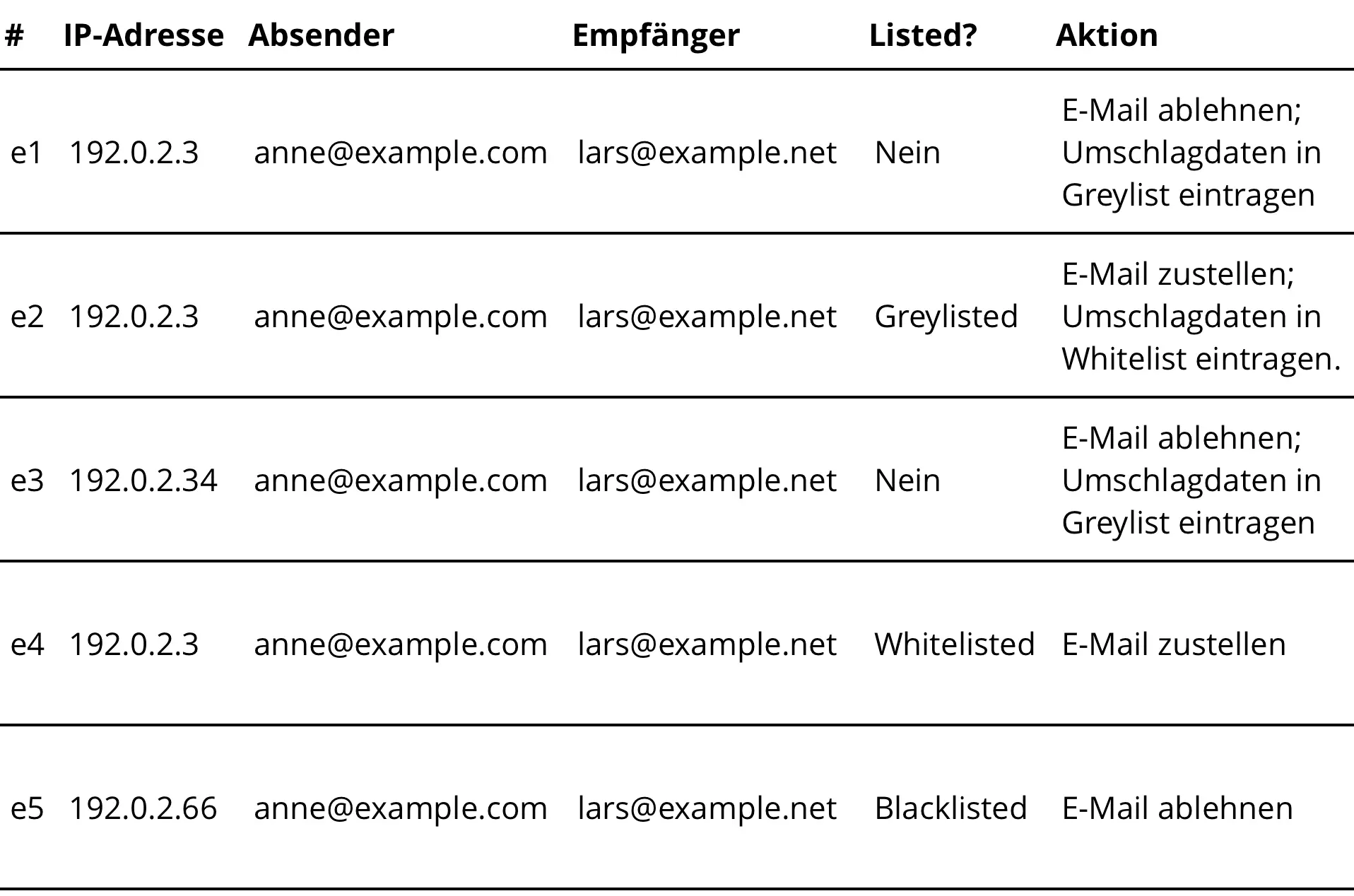

e1) Eine E-Mail von einem noch nicht auf der Greylist vermerkten Absendenden („Listed? Nein.“) geht ein. Der Mail Transfer Agent lehnt den Empfang der E-Mail mit Hinweis auf einen technischen Fehler ab. Die Umschlagdaten werden in die Greylist eingetragen.

e2) Zu einem späteren Zeitpunkt geht eine weitere E-Mail derselben Person zur selben Empfangsperson ein. Da die Umschlagdaten nun bereits in der Greylist enthalten sind, wird die E-Mail zugestellt. Ferner werden die Umschlagdaten in die Whitelist eingetragen.

e3) Seit der letzten Korrespondenz zwischen Anne und Lars hat sich die IP-Adresse von Annes SMTP-Server geändert: Vorher noch 192.0.2.3, lautet sie jetzt 192.0.2.34. Anne wird damit als unbekannte Absenderin behandelt und landet zunächst auf der Greylist.

e4) Später schreibt Anne wiederum an Lars. Dieses Mal kommt der SMTP-Server unter der ursprünglichen IP-Adresse 192.0.2.3 zum Einsatz. Da sich diese Umschlagdaten bereits auf der Whitelist befinden, wird Annes E-Mail sofort zugestellt.

e5) Es erfolgt ein Zustellversuch vom Server 192.0.2.66. Da dieser als bekannter, bösartiger Server auf der Blacklist vermerkt ist, wird die Zustellung der E-Mail verweigert. Allem Anschein nach wurde die Absenderadresse anne@example.com gespooft.

Welche Vorteile und Nachteile hat Greylisting?

| Vorteil | Nachteil |

|---|---|

| ✓ Keine Konfiguration durch den User erforderlich | ✗ Usern ist ggf. nicht bewusst, dass Greylisting aktiv ist |

| ✓ Führt im Normalfall nicht zum Verlust von E-Mails | ✗ In Ausnahmefällen können legitime E-Mails verloren gehen |

| ✓ Zeitverzug bei der Annahme kann helfen, bösartige Sender auf Blacklist zu setzen | ✗ Zeitverzug kann dazu führen, dass Nutzende die Funktionstüchtigkeit des Mailservers in Frage stellen: „Manchmal kommen Mails nicht an.“ |

| ✓ Zeitverzug kann vor neuer, noch nicht identifizierter Malware schützen | ✗ Kann bei zeitlich begrenzten Mail-Inhalten wie Passwort-Reset-Links etc. zu langsam sein |

| ✓ Im Gegensatz zu den meisten Spam-Filtern ressourcenschonend im Einsatz | |

| ✓ Sehr effektive Technik, daher große Entlastung der Mailserver weltweit |

Welche Probleme birgt Greylisting?

Wenngleich die Vorteile des Greylistings attraktiv sind, birgt die Technik auch einige Probleme:

- Die IP-Adresse des absendenden SMTP-Servers muss gleich bleiben. Ändert sich die IP-Adresse des SMTP-Servers der absendenden Person, wird der E-Mail-Eingang auf dem SMTP-Server des Empfängers bzw. der Empfängerin als unbekannt bewertet; die E-Mail wird „greylisted“.

- Unter Umständen schlägt die Zustellung bei fehlerhafter Implementierung oder Konfiguration des sendenden Mailservers fehl. Folgt der Mail Transfer Agent des Absenders bzw. der Absenderin der Aufforderung zur erneuten Auslieferung der E-Mail nicht, erfolgt keine Zustellung.

- Der Schutz kann durch Spammer unter Aufwand von Ressourcen überwunden werden. Theoretisch könnten Spammer ihre E-Mails mehrfach versenden, um das Greylisting zu überwinden. Damit ist jedoch derzeit so viel logistischer Aufwand verbunden, dass sich die Mühe nicht lohnt.

- Der Zeitverzug kann dazu führen, dass zeitlich begrenzte Mail-Inhalte ungültig werden. Dieses Problem tritt häufig bei der Wiederherstellung eines Passworts auf: Die Passwort-Reset-E-Mail kommt von einer bis dato unbekannten Person und bleibt damit im Greylisting des Empfängers bzw. der Empfängerin hängen. Bis der Absender bzw. die Absenderin die E-Mail erneut zustellt, vergeht so viel Zeit, dass der Passwort-Reset-Link oder Login-Code bereits abgelaufen ist.

- Bei modernen Cloudlösungen ist Greylisting oft standardmäßig integriert, ohne dass Administratoren oder Nutzende direkt darauf zugreifen können. Daher kann es vorkommen, dass auch hier gelegentlich E-Mails verzögert ankommen, ohne dass sich der Grund sofort erkennen lässt.

- Professioneller Daten- und Sicherheitsschutz

- E-Mail-Verschlüsselung mit SSL/TLS

- Top-Virenschutz dank Firewalls und Spamfilter

- Tägliche Backups, tägliche Absicherung